- Регистрация

- 06.09.25

- Сообщения

- 51

- Реакции

- 120

Drift Protocol потерял 285 млн долларов в результате атаки северокорейских хакеров, которая готовилась более полугода. Злоумышленники из группировки UNC4736 провели масштабную операцию с использованием социальной инженерии, выстраивая доверительные отношения с контрибьюторами проекта начиная с осени 2025 года.

Drift Protocol представляет собой DeFi-платформу на блокчейне Solana, работающую как некастодиальная биржа, где трейдеры сохраняют полный контроль над своими средствами. По Для просмотра ссылки Войдиили Зарегистрируйся на конец 2024 года платформа насчитывала 200 000 трейдеров, а совокупный объем торгов превышал 55 млрд долларов.

Согласно Для просмотра ссылки Войдиили Зарегистрируйся, подготовка к атаке началась еще 11 марта. Тогда злоумышленники вывели 10 ETH из Tornado Cash и на эти средства создали полностью фиктивный токен CarbonVote Token (CVT) — 750 млн единиц. На децентрализованной бирже Raydium хакеры создали пул ликвидности, добавив в него всего 500 долларов, и на протяжении нескольких недель накручивали объемы с помощью wash-трейдинга (фейковых сделок с самими собой), искусственно удерживая цену CVT около 1 доллара. Ценовые оракулы Drift приняли эту историю торгов за реальную и начали воспринимать CVT как легитимный актив.

Параллельно, с 23 по 30 марта, атакующие создали durable nonce-аккаунты. Durable nonce — это легитимный механизм Solana, который позволяет подписать транзакцию заранее и исполнить ее позже, минуя стандартное окно экспирации (обычно 60-90 секунд).

С помощью социальной инженерии хакеры убедили двух из пяти членов Security Council подписать транзакции, которые выглядели рутинными, — этого хватало для преодоления порога мультиподписи.

Критическую роль сыграл и тот факт, что 27 марта в Drift провели плановую миграцию Security Council и убрали timelock — задержку на исполнение административных действий, которая обычно дает сообществу 24-72 часа на обнаружение подозрительной активности.

1 апреля все перечисленное выше сработало вместе. Сначала был произведен тестовый вывод, а через минуту атакующие запустили заранее подписанные durable nonce-транзакции и перехватили административный контроль.

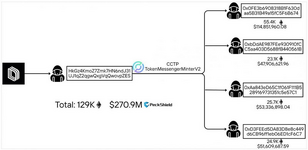

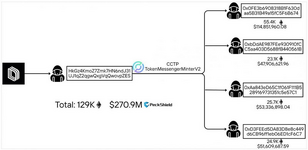

Получив привилегии, они добавили CVT в качестве допустимого залогового актива в Drift, подняли лимиты вывода до огромных значений (500 трлн — фактически отключив защиту) и внесли сотни миллионов токенов CVT в качестве залога. На основании сфабрикованной оракулами цены этот залог выглядел ценным, и хакеры вывели реальные активы, включая USDC, JLP и другие токены, использовав 31 транзакцию, на что ушло всего 12 минут.

По оценкам Drift, итоговые потери составили около 280 млн долларов, хотя блокчейн-аналитики Для просмотра ссылки Войдиили Зарегистрируйся оценивают ущерб в 285 млн долларов.

При этом в Drift подчеркивают, что уязвимостей в смарт-контрактах или программном коде платформы обнаружено не было, а seed-фразы скомпрометированы не были.

Вскоре специалисты компаний Для просмотра ссылки Войдиили Зарегистрируйся и Для просмотра ссылки Войди или Зарегистрируйся связали эту атаку с хакерами из КНДР на основе ончейн-индикаторов: использование Tornado Cash, паттерны кросс-чейн бриджинга и быстрое отмывание средств, характерные для северокорейских группировок.

Ответственность за этот инцидент эксперты с умеренной степенью уверенности возлагают на UNC4736 (она же AppleJeus, Citrine Sleet, Golden Chollima и Gleaming Pisces). Эта хак-группа атакует криптовалютный сектор как минимум с 2018 года и наиболее известна по Для просмотра ссылки Войдиили Зарегистрируйся в 2023 году и взлому DeFi-платформы Для просмотра ссылки Войди или Зарегистрируйся на 53 млн долларов в октябре 2024 года.

Также уже Для просмотра ссылки Войдиили Зарегистрируйся атак с применением социальной инженерии, которые хакеры вели с осени 2025 года. Представляясь сотрудниками трейдинговой компании, злоумышленники выходили на контакт с контрибьюторами Drift на крупных криптоконференциях. Они были технически подкованы, имели профессиональный бэкграунд, который можно было проверить, и хорошо разбирались в устройстве Drift. После знакомства общение продолжалось в Telegram — месяцы предметных разговоров о торговых стратегиях и интеграции с протоколом.

В период с декабря 2025 по январь 2026 года группировка развернула в Drift собственный Ecosystem Vault, заполнила форму с описанием стратегии и внесла более 1 млн долларов собственных средств. Все ради того, чтобы укрепить доверие и закрепиться внутри экосистемы. Подставные лица продолжали общение с контрибьюторами вплоть до самого момента атаки.

В итоге расследование выявило два вероятных вектора компрометации. Так, один из контрибьюторов мог быть скомпрометирован после клонирования репозитория с кодом, предоставленного злоумышленниками. Вредоносный проект Visual Studio Code использовал файл tasks.json с опцией runOn: folderOpen — при открытии проекта в IDE автоматически запускался вредоносный код.

Второй контрибьютор установил некий кошелек через Apple TestFlight, якобы для бета-тестирования.

В результате атаки пострадали депозиты borrow/lend, средства в хранилищах и торговые фонды. В настоящее время все функции протокола заморожены, хотя в Drift отмечают, что DSOL не затронут, а средства страхового фонда защищены.

Разработчики сотрудничают с привлеченными ИБ-экспертами, криптовалютными биржами и правоохранительными органами, чтобы отследить и заморозить украденные средства. Более детальный отчет об инциденте будет опубликован в ближайшие дни.

Drift Protocol представляет собой DeFi-платформу на блокчейне Solana, работающую как некастодиальная биржа, где трейдеры сохраняют полный контроль над своими средствами. По Для просмотра ссылки Войди

Согласно Для просмотра ссылки Войди

Параллельно, с 23 по 30 марта, атакующие создали durable nonce-аккаунты. Durable nonce — это легитимный механизм Solana, который позволяет подписать транзакцию заранее и исполнить ее позже, минуя стандартное окно экспирации (обычно 60-90 секунд).

С помощью социальной инженерии хакеры убедили двух из пяти членов Security Council подписать транзакции, которые выглядели рутинными, — этого хватало для преодоления порога мультиподписи.

Критическую роль сыграл и тот факт, что 27 марта в Drift провели плановую миграцию Security Council и убрали timelock — задержку на исполнение административных действий, которая обычно дает сообществу 24-72 часа на обнаружение подозрительной активности.

1 апреля все перечисленное выше сработало вместе. Сначала был произведен тестовый вывод, а через минуту атакующие запустили заранее подписанные durable nonce-транзакции и перехватили административный контроль.

Получив привилегии, они добавили CVT в качестве допустимого залогового актива в Drift, подняли лимиты вывода до огромных значений (500 трлн — фактически отключив защиту) и внесли сотни миллионов токенов CVT в качестве залога. На основании сфабрикованной оракулами цены этот залог выглядел ценным, и хакеры вывели реальные активы, включая USDC, JLP и другие токены, использовав 31 транзакцию, на что ушло всего 12 минут.

По оценкам Drift, итоговые потери составили около 280 млн долларов, хотя блокчейн-аналитики Для просмотра ссылки Войди

При этом в Drift подчеркивают, что уязвимостей в смарт-контрактах или программном коде платформы обнаружено не было, а seed-фразы скомпрометированы не были.

Вскоре специалисты компаний Для просмотра ссылки Войди

Ответственность за этот инцидент эксперты с умеренной степенью уверенности возлагают на UNC4736 (она же AppleJeus, Citrine Sleet, Golden Chollima и Gleaming Pisces). Эта хак-группа атакует криптовалютный сектор как минимум с 2018 года и наиболее известна по Для просмотра ссылки Войди

Также уже Для просмотра ссылки Войди

В период с декабря 2025 по январь 2026 года группировка развернула в Drift собственный Ecosystem Vault, заполнила форму с описанием стратегии и внесла более 1 млн долларов собственных средств. Все ради того, чтобы укрепить доверие и закрепиться внутри экосистемы. Подставные лица продолжали общение с контрибьюторами вплоть до самого момента атаки.

В итоге расследование выявило два вероятных вектора компрометации. Так, один из контрибьюторов мог быть скомпрометирован после клонирования репозитория с кодом, предоставленного злоумышленниками. Вредоносный проект Visual Studio Code использовал файл tasks.json с опцией runOn: folderOpen — при открытии проекта в IDE автоматически запускался вредоносный код.

Второй контрибьютор установил некий кошелек через Apple TestFlight, якобы для бета-тестирования.

В результате атаки пострадали депозиты borrow/lend, средства в хранилищах и торговые фонды. В настоящее время все функции протокола заморожены, хотя в Drift отмечают, что DSOL не затронут, а средства страхового фонда защищены.

Разработчики сотрудничают с привлеченными ИБ-экспертами, криптовалютными биржами и правоохранительными органами, чтобы отследить и заморозить украденные средства. Более детальный отчет об инциденте будет опубликован в ближайшие дни.